Создание собственной регистрации приложения для Microsoft Graph

Некоторые компании могут предпочесть самостоятельно регистрировать приложение, вместо того чтобы авторизовать Syncovery как стороннее приложение. На этой странице описано, как зарегистрировать Syncovery и предоставить ему авторизацию в Azure Portal для использования с протоколом Graph. Вы назначите разрешения на уровне приложения, и Syncovery не понадобятся учетные записи пользователей для подключения к вашему сайту SharePoint или M365.

ПРИМЕЧАНИЕ: регистрировать Syncovery как собственное приложение не требуется для использования Syncovery с SharePoint. Это довольно продвинутая настройка, и лишь немногие компании делают так из-за внутренних политик. Мы настоятельно рекомендуем просто использовать Syncovery обычным способом, как показано на главной странице документации по SharePoint.

Обязательно прочитайте нашу более общую страницу о синхронизации, миграции и резервном копировании сайтов SharePoint и OneDrive, прежде чем решать, регистрировать ли собственное приложение.

Шаг 1: выберите между аутентификацией на основе учетной записи пользователя или приложения

Syncovery может использовать Graph API либо в пользовательском режиме, либо в режиме приложения. В пользовательском режиме каждому пользователю нужно отдельно авторизовать Syncovery на своем компьютере, и Syncovery будет наследовать права пользователя. В зависимости от того, будете ли вы использовать разрешения приложения или разрешения пользователя, шаги регистрации приложения будут немного отличаться.

Шаг 2: регистрация приложения

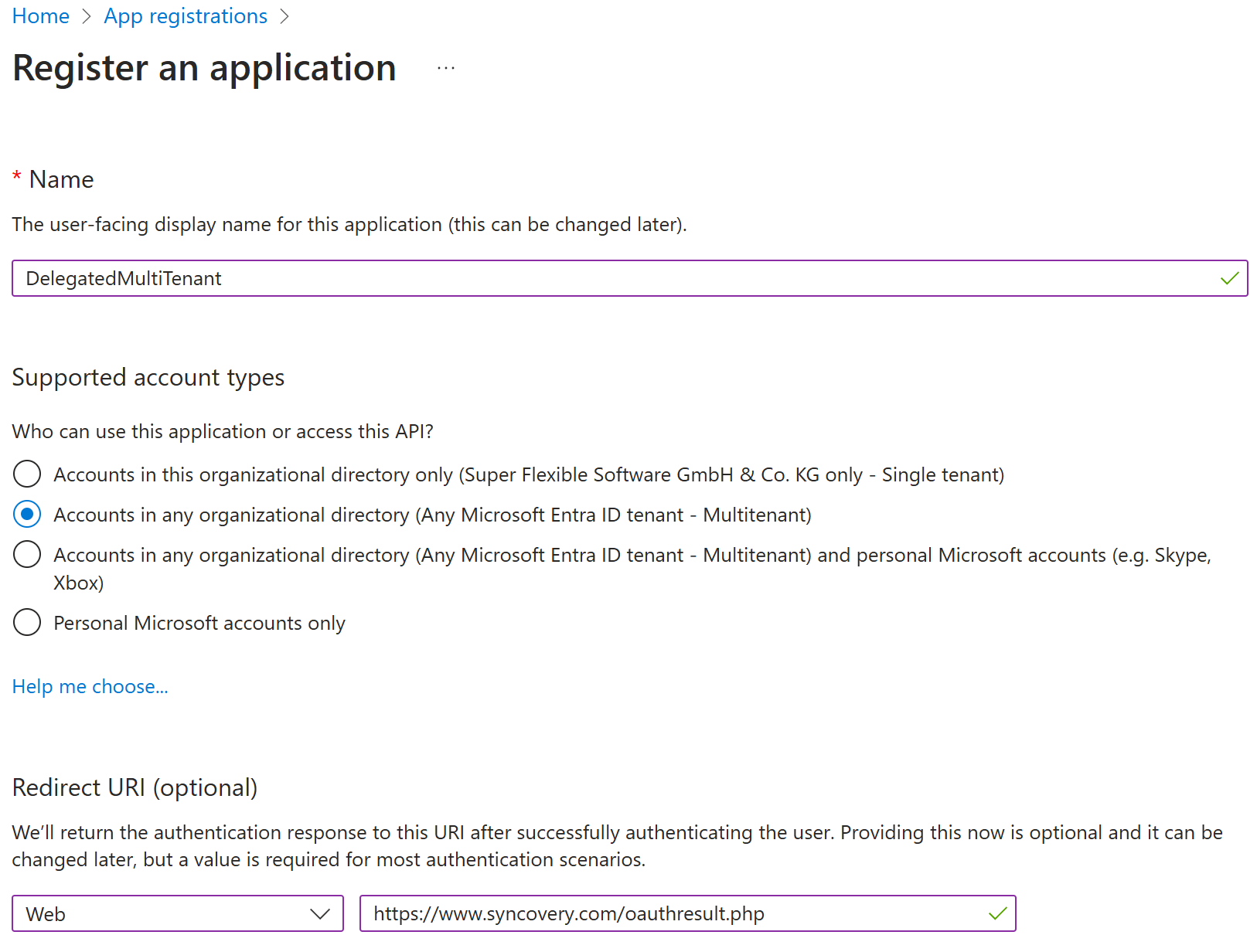

Перейдите на страницу регистрации приложений в Azure Portal: https://portal.azure.com/#view/Microsoft_AAD_RegisteredApps/ApplicationsListBlade Нажмите «+ New Registration» и укажите имя для приложения. Используйте эти настройки для аутентификации на основе пользователя:

- Тип учетной записи: выберите второй переключатель (multitenant)

- Redirect URI: https://ru.syncovery.com/oauthresult.php

Используйте эти параметры для аутентификации приложения:

- Тип учетной записи: выберите первый переключатель (single tenant)

- Redirect URI не требуется

Пожалуйста, см. этот скриншот в качестве примера:

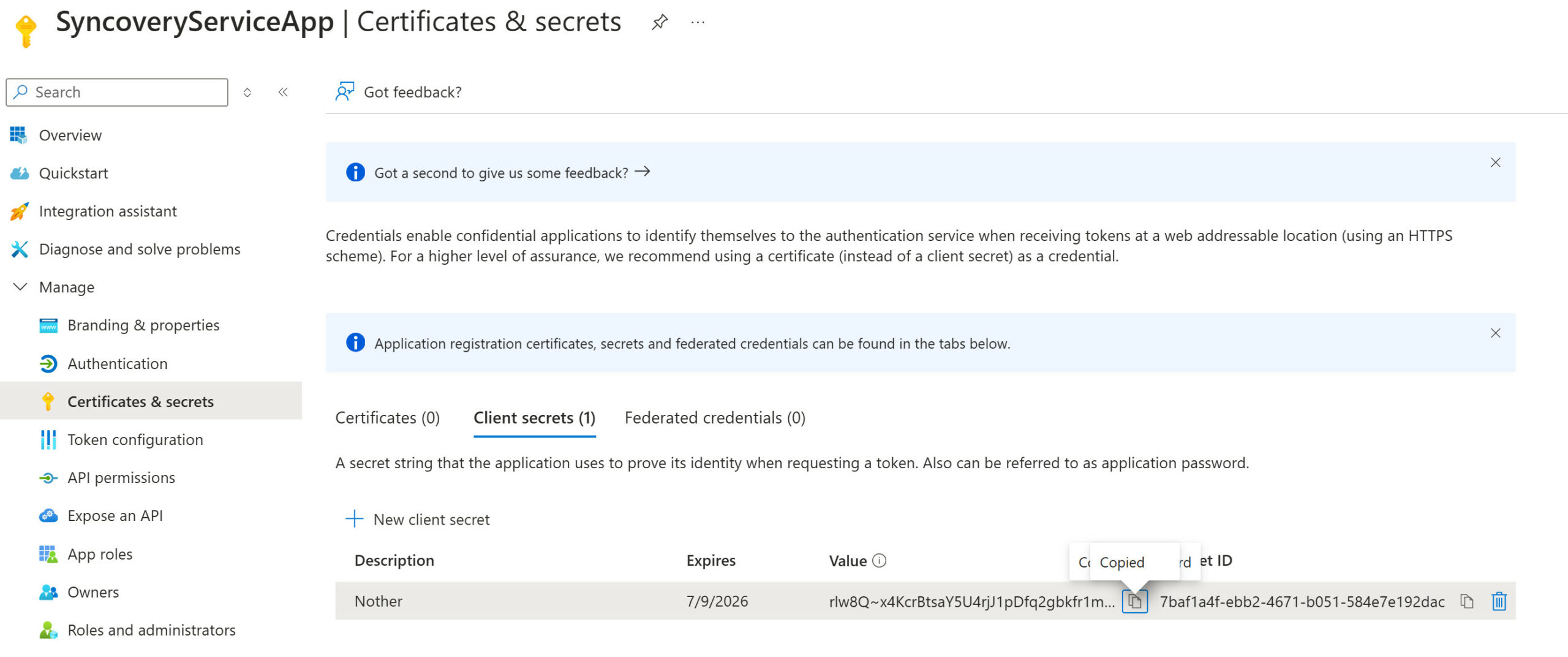

Шаг 3: Создание секрета для приложения

Далее нажмите на App ID, перейдите в раздел «Certificates & secrets» и создайте новый клиентский секрет. Учтите, что у секретов есть срок действия, и по его истечении их нужно заменять. В Syncovery нужно скопировать значение «Value» секрета, но не его идентификатор. Ниже приведён скриншот того, как созданный секрет отображается в Azure Portal:

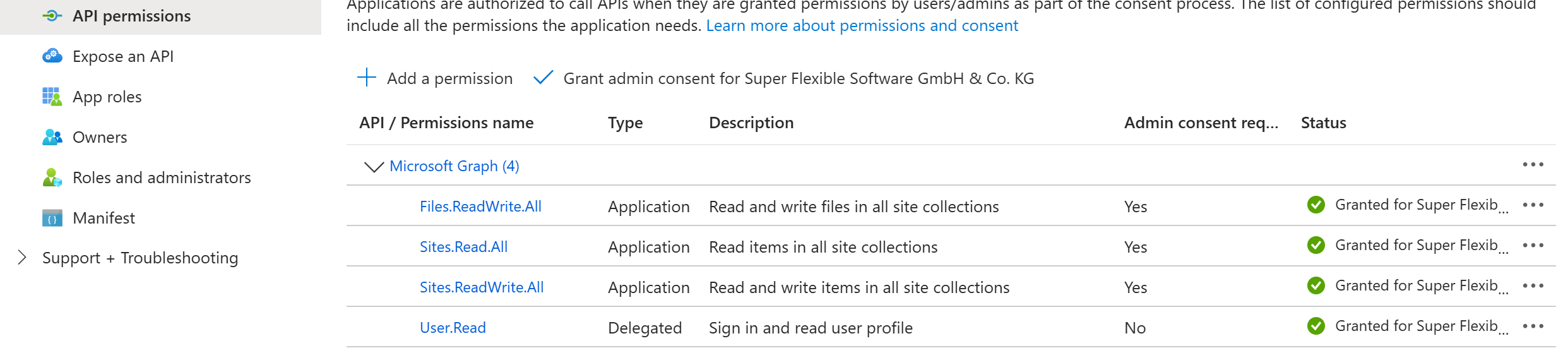

Шаг 4: Разрешения

Если вы решили использовать аутентификацию на основе пользователя, на этом шаге ничего делать не нужно. Области разрешений для аутентификации на основе пользователя называются «делегированные разрешения», и их не нужно настраивать в портале Azure. Только при использовании Syncovery с авторизацией на уровне приложения вам нужно добавить некоторые разрешения для Graph API и предоставить их Syncovery. На снимке экрана показаны разрешения, необходимые для нормальной работы, хотя возможны и более ограниченные разрешения (см. отдельную документацию по Sites.Selected). Убедитесь, что вы добавили для Graph API «Application Permissions», а не «Delegated Permissions».

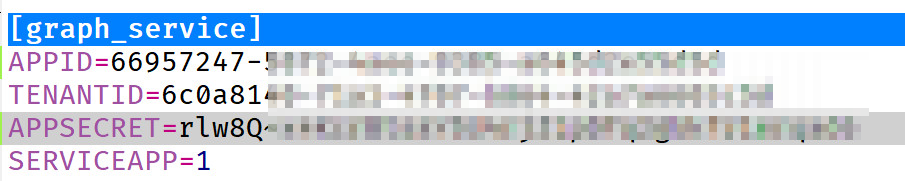

Шаг 5: Добавление сведений о приложении в Vault.ini

Если вы посмотрите на файл Syncovery Vault.ini, вы увидите отдельные разделы для каждого облачного подключения. Вот как будет выглядеть ваш новый раздел, если вы добавите сведения о приложении для своего зарегистрированного приложения. Обратите внимание, что этот раздел INI называется graph_service. Graph — это протокол, а service — это необязательный идентификатор учетной записи, который можно ввести в диалоге «Параметры интернет-протокола». То есть вы можете использовать и что-то другое вместо «service».

Обратите внимание, что строка «SERVICEAPP=1» добавляется только если приложение авторизовано на уровне приложения. Если вы хотите, чтобы каждый пользователь авторизовал Syncovery отдельно, не включайте эту строку, так как она препятствует интерактивному процессу OAuth2.

Секрет нужно добавить в Vault.ini в незашифрованном виде, но Syncovery заменит эту строку на зашифрованную форму секрета при первом подключении с помощью профиля Syncovery.

Шаг 6: Создание профиля Syncovery

Теперь вы можете создать профиль Syncovery обычным способом. В разделе cloud нажмите кнопку Internet и выберите протокол Graph. Введите необязательный Account ID, который используется в имени INI-секции в Vault.ini (см. выше). Нажмите верхнюю кнопку Browse, чтобы выбрать библиотеку SharePoint, и нижнюю кнопку Browse, чтобы выбрать папку.